1.背景

勒索病毒是一種惡意軟件,其目的是通過加密受害者的文件或鎖定計算機系統來勒索錢財。通常文件會統一一種后綴,并且會在每個文件夾中生成txt、html、hta格式的勒索信,勒索信會告知您的計算機已被加密,需支付比特幣到比特幣錢包中方可獲取解密密鑰或恢復訪問權限,并且會留下黑客的郵箱比特幣錢包地址,便于受害者聯系及支付贖金。勒索病毒的攻擊過程依賴于加密,加密文件會生成一對密鑰。其中之一是解密密鑰,它成為訪問文件的唯一方法,受害者通過支付贖金的方式才能獲取解密密鑰。然而,支付贖金并不一定能獲得解密密鑰或工具,例如攻擊者言而無信,選擇“撕票”,在收到贖金后銷聲匿跡,或者提供的密鑰無法正常解密。因此,我們在此分享關于勒索病毒防范和處理的相關指南,希望能夠幫助大家更好地應對這類威脅。2. 勒索病毒常見傳播途徑

2.1 遠程桌面協議(RDP)暴力破解

RPD暴露在互聯網弱口令使得攻擊者可以輕易地通過暴力破解進入目標系統。成功獲取RDP訪問權限后,攻擊者可以直接操作系統,無需繞過其他復雜的安全措施。由于RDP通常用于遠程管理服務器和計算機,攻擊者可以輕松地在網絡內傳播勒索病毒。2.2 漏洞利用

很多企業在使用某OA及財務系統后,未定期做漏洞掃描,導致軟件系統存在多個漏洞存在,從而使得攻擊者利用Nday輕松獲取系統權限,個別攻擊者會利用高危漏洞被披露后的短時間內,利用1Day對暴露于網絡上并存在有漏洞未修復的機器發起攻擊。2.3 釣魚郵件

攻擊者會對目標用戶進行打點信息收集,獲取到目標用戶的郵箱信息后,進行偽造并批量發送,往往目標多為財務人員及高管,通常發送的附件多為“人社部發〔2023〕161號文:公司與個人繳納比例最新調整”、“發票.rar”等進行命名,配合話術使目標用戶降低防備心從而點擊運行附件,最終攻擊者通過釣魚獲取受災主機權限直接運行勒索病毒文件,將受災主機數據全部加密。2.4 數據庫入侵

用戶不當配置數據庫后,導致暴露在互聯網,攻擊者可利用端口掃描+弱口令爆破結合進行攻擊,從而獲取數據庫賬號密碼,使用SQL命令獲取服務器權限。3. 勒索病毒的危害

3.1 數據丟失

勒索病毒會加密受災用戶計算機系統的大部分文件,導致無法正常使用和訪問,攻擊者通常使用不同類型的加密,從對稱加密(如 AES 或 DES)到需要公鑰和私鑰的非對稱加密再到結合兩者的雙重加密。勒索病毒攻擊正變得越來越頻繁和復雜,其目的是防止任何沒有密鑰的反向操作。因此如果受災用戶沒有做數據備份,并且選擇不支付贖金或支付贖金后仍未獲得解密密鑰,那么數據可能會永久丟失。案例:英國國家醫療服務體系(NHS)近日透露,24年6月初Synnovis醫療組織遭到俄羅斯勒索軟件組織“麒麟”(Qilin)攻擊,導致倫敦多家醫院受到影響,由于數據被加密且未做備份,被迫取消了數百項手術計劃和門診預約。3.2 業務中斷

當勒索病毒感染企業的關鍵系統(如生產系統、財務系統等)時,這些系統服務等應用會被強制停運,導致系統無法正常訪問和使用,直接影響企業的正常運營。案例:美國醫療保健巨頭阿森松醫院(Ascension)24年5月中旬遭遇了Black Basta勒索軟件團伙攻擊,導致旗下140個醫院和40個高級護理機構運營中斷,電子健康記錄系統、在線醫療平臺、電話系統、配藥系統等重要信息基礎設施嚴重癱瘓,該醫院已經聘請了第三方專家團隊協助進行調查和補救,再次期間只能通過手動操作及紙質記錄方式向患者提供必要的線下服務。3.3 經濟損失

因勒索病毒加密復雜,很多受災用戶被迫支付贖金以恢復對其數據的訪問。贖金金額通常較高,從幾千美元到幾百萬美元不等;但部分攻擊者言而無信,收到贖金后不提供密鑰或者已讀不回,也存在收到贖金后將竊取的數據二次交易或公開,更加劇了損失。案例:24年2月醫療技術公司Change Healthcare遭受勒索病毒攻擊,攻擊團伙是一個總部位于俄羅斯的勒索軟件團伙,稱為ALPHV。該組織本身聲稱對這次攻擊負責,聲稱它竊取了超過六TB的數據,包括“敏感”醫療記錄。本次攻擊使母公司UnitedHealth Group(UHG)花費了超過8.72億美元來應對這次攻擊帶來的后果,這些成本的一部分涉及向數千家供應商提供加速付款和無息、免費貸款。另一部分專門用于事件響應和從頭開始完全重建Change Healthcare的系統。事后,ALPHV團伙收到贖金后銷聲匿跡,沒有按照約定將部分贖金分給負責竊取數據的附屬機構,導致該附屬機構RansomHub再次索要贖金,未果后公開了部分數據并有意交易其余數據。3.4 聲譽損失

如果客戶數據被加密或泄露,客戶對企業的信任度會下降,導致客戶流失和業務機會減少,并且勒索病毒攻擊通常會引起媒體廣泛關注,負面報道會損害企業的品牌形象,特別是對知名品牌而言。案例:20年8月初著名數碼攝像機廠商佳能(Canon)遭受的Maze勒索病毒攻擊,導致超過 10TB 的數據被盜。即使佳能第一時間官方提供解決方案但客戶對佳能已經產生了質疑,導致信任度下降,并且由于大量負面新聞報道也影響了佳能的市值和在市場的地位。4. 全流程教程

4.1 防止擴散

4.1.1 隔離感染的設備

若發現自己的電腦或者服務器已被感染勒索病毒,需立即斷開感染設備的網絡連接,包括有線網絡和無線網絡,以防止該病毒橫向擴散。從受感染的設備(如PC、服務器)上拔掉網線,立即切斷其與網絡的物理連接。如果設備通過Wi-Fi連接,關閉設備上的Wi-Fi連接功能,也可以在無線訪問點或無線控制器上將受感染設備的MAC地址列入黑名單,禁止其連接。4.1.2 通知相關人員和部門

在隔離完成后,立即通知公司相關人員及部門同步感染情況,讓部門調派人員進行下一步處置操作,部門收到消息后,緊急同步給公司所有人員,讓后續其他受災用戶及時聯系部門。4.1.3 阻止進一步傳播

若公司有部署交換機,管理員可登錄到交換機管理界面(通常是通過Web界面或命令行界面),在交換機管理界面中,找到相應的端口并將其禁用。在防火墻上封鎖常用的勒索病毒傳播端口(如SMB端口445、3389遠程桌面端口等),可根據所中招的勒索病毒進行信息收集確認后進行封禁,在防火墻管理界面中添加規則,阻止特定端口的入站和出站流量。若公司有部署相關網絡設備,可以掃描網絡中的其他設備,檢查是否有其他設備受到感染。4.1.4 關停勒索病毒軟件

windows系統可查看任務管理器中CPU占有率最高的程序定位是否為勒索病毒程序,同時按下【Ctrl + Shift + Esc】鍵或右鍵單擊任務欄的空白處選中任務管理器。

4.2 數據備份

當發現系統感染了勒索病毒后,需立即進行數據備份可以確保未被加密或未受影響的數據得到保護。這可以防止勒索病毒進一步擴散和加密更多的文件,對數據進行備份也是為了確保后續恢復期間出現問題可以及時回滾。4.2.1 Windows Server Backup

打開服務器管理器,點擊“添加角色和功能”,勾選Windows Server Backup對其進行安裝,根據需求對其進行全備份、增量備份或差異備份,備份完成后可以在備份目標看到相應的備份文件。4.2.2 第三方軟件進行備份

可利用微PE及DiskGenius軟件相結合進行數據備份,使用微PE制作U盤后,重啟進入BIOS,通過DiskGenius軟件選擇需要備份的硬盤數據進行備份4.2.3 快照虛擬機

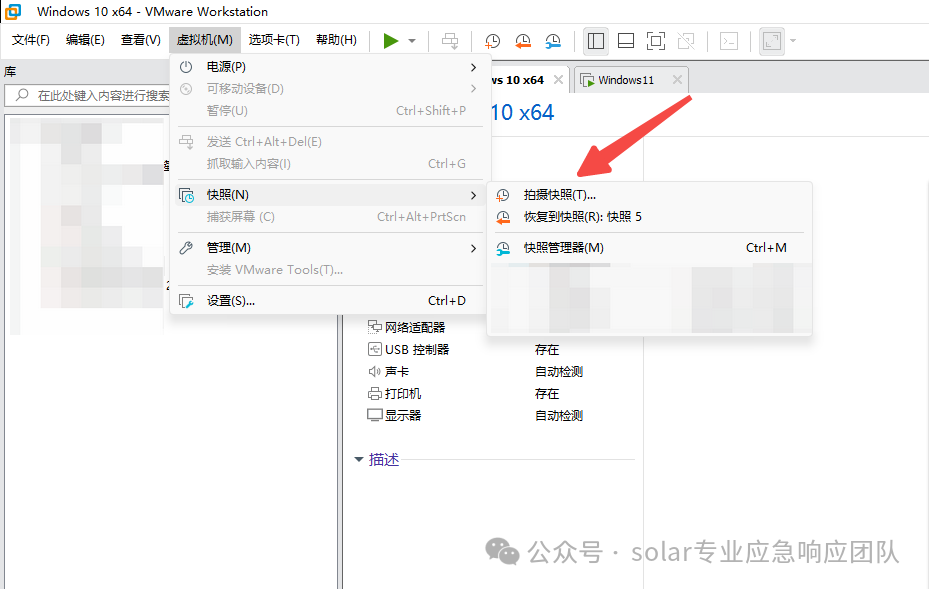

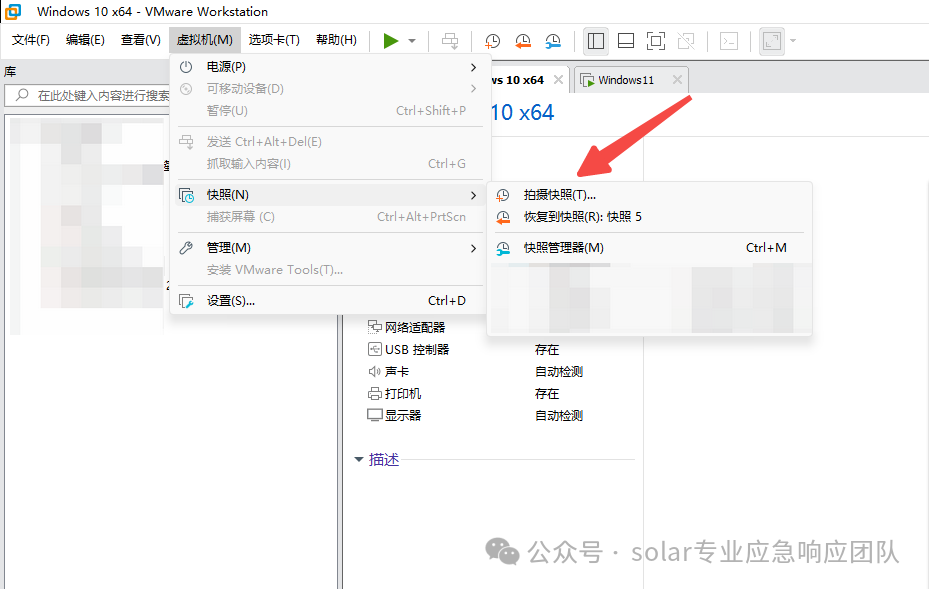

VMware可以選擇拍攝快照進行數據備份,顧名思義將此刻的的系統狀態進行存檔(包含了所有的內容),后續想要返回這個時間節點點擊快照管理器此刻存檔點即可恢復。

4.3 安全加固項檢查

4.3.1 啟動項

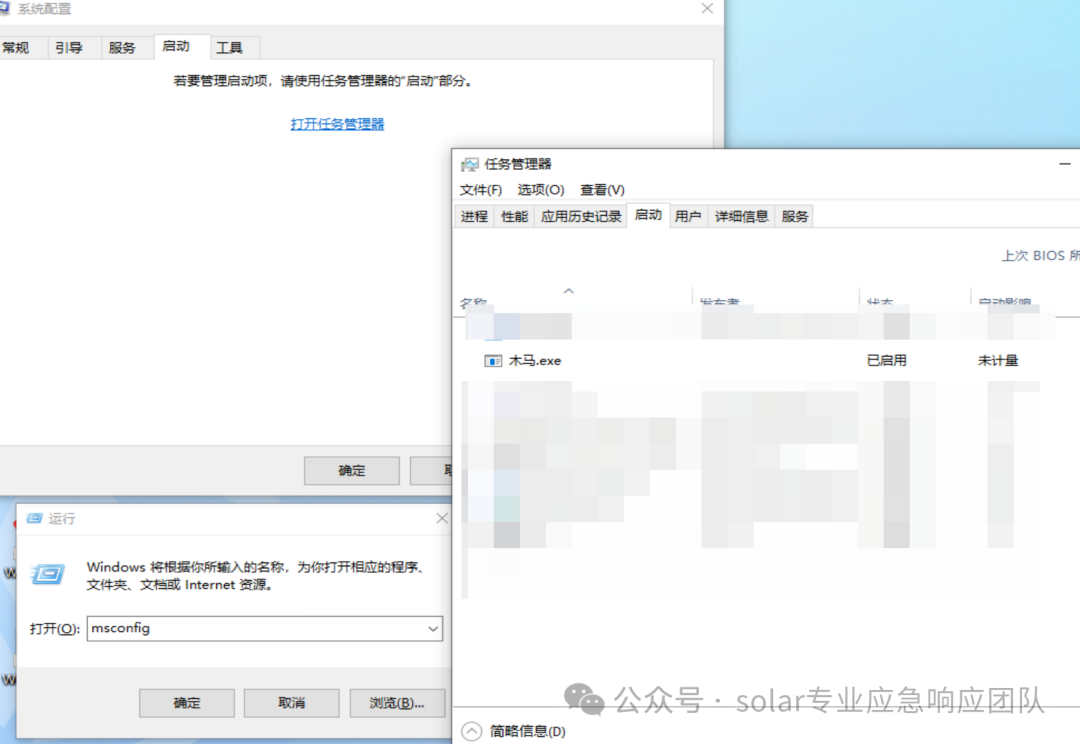

方法一:運行框

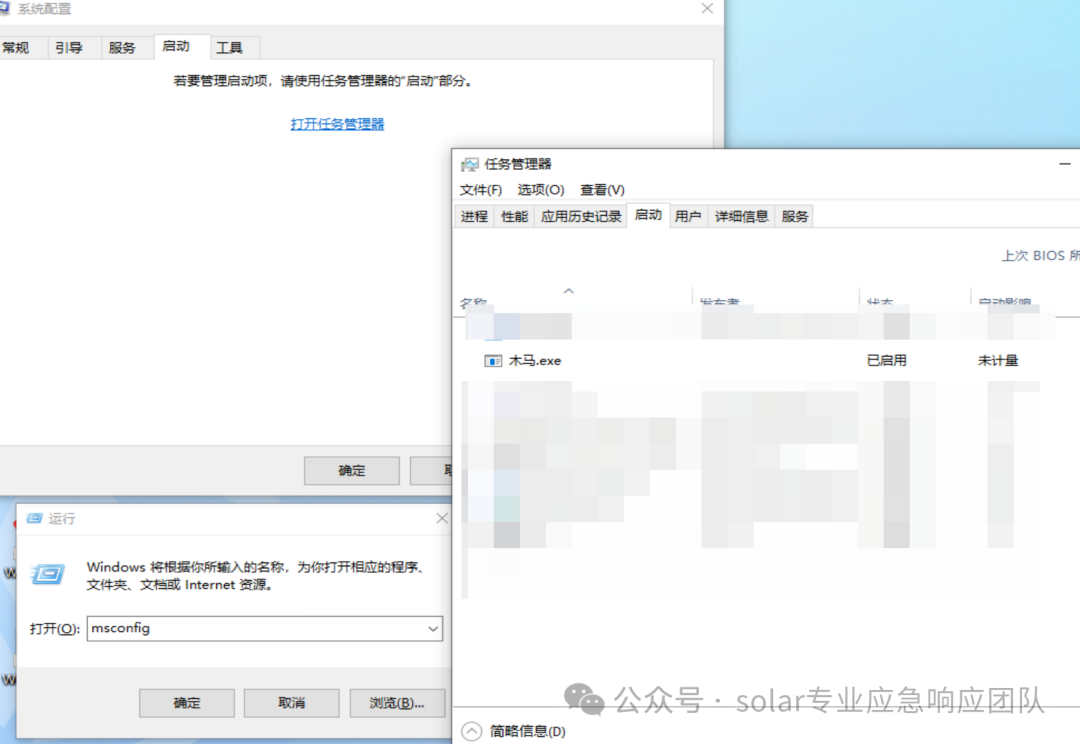

【Win+R】打開運行框,輸入【msconfig】命令,在【系統配置】框中單擊【啟動】選項卡,可查看啟動項的詳細信息。

方法二:文件夾

訪問以下路徑可查看啟動項目錄下是否非業務程序在該目錄下。

C:\Users\用戶名\AppData\Roaming\Microsoft\Windows\Start Menu\Programs

方法三:注冊表

【Win+R】打開運行框,輸入【regedit】命令打開注冊表,可通過注冊表查看開機啟動項是否正常,尤其需要注意以下三個注冊表,檢查右側是否存在異常的項目并清除殘留病毒或木馬

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

4.3.2 計劃任務

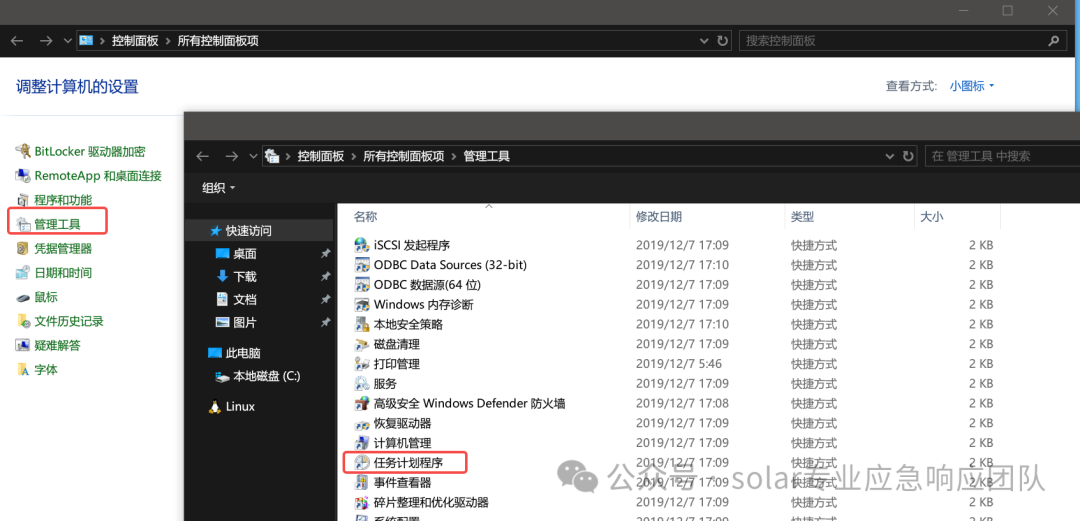

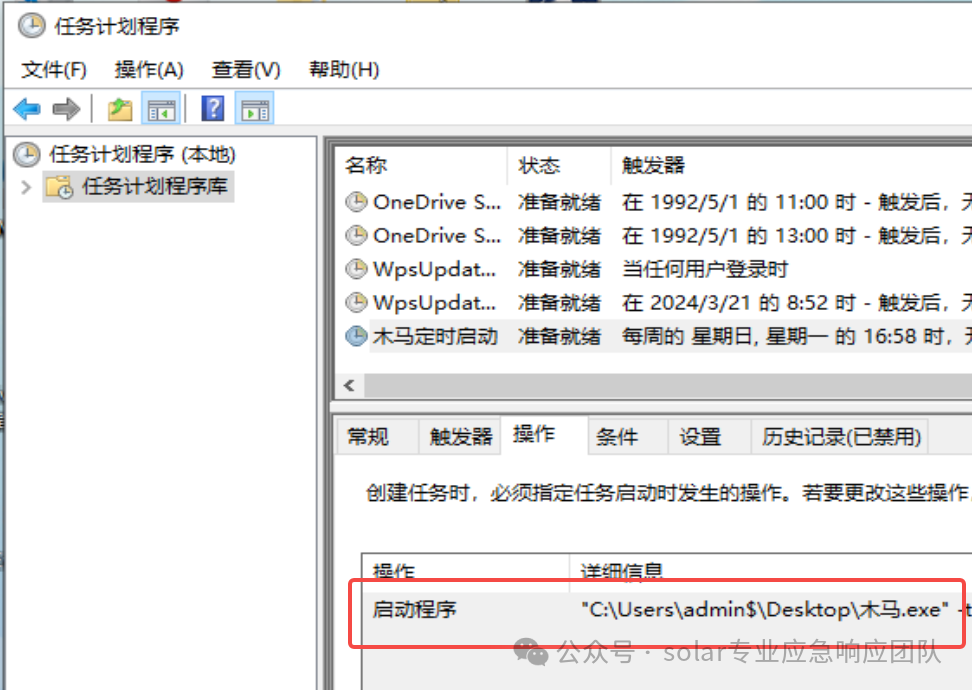

方法一:運行框

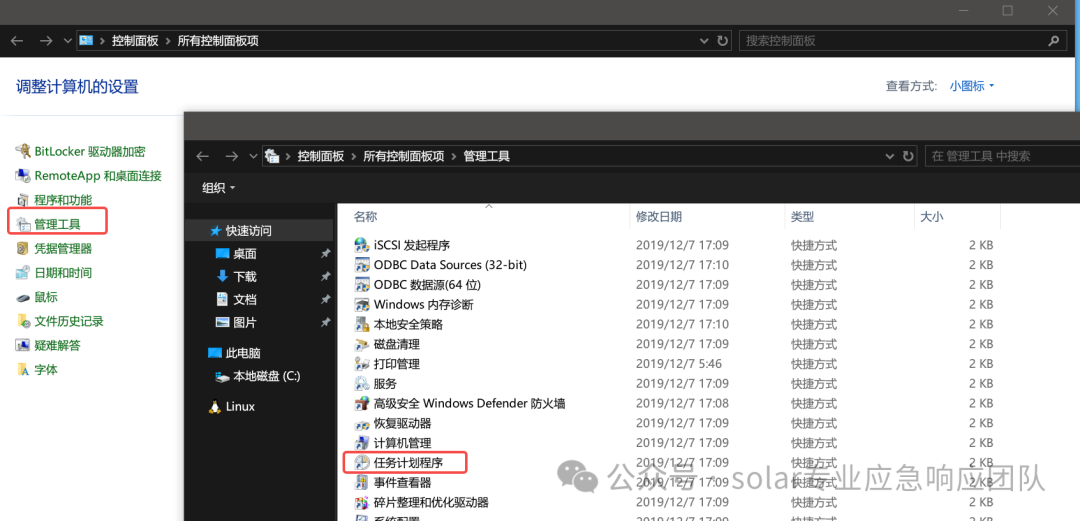

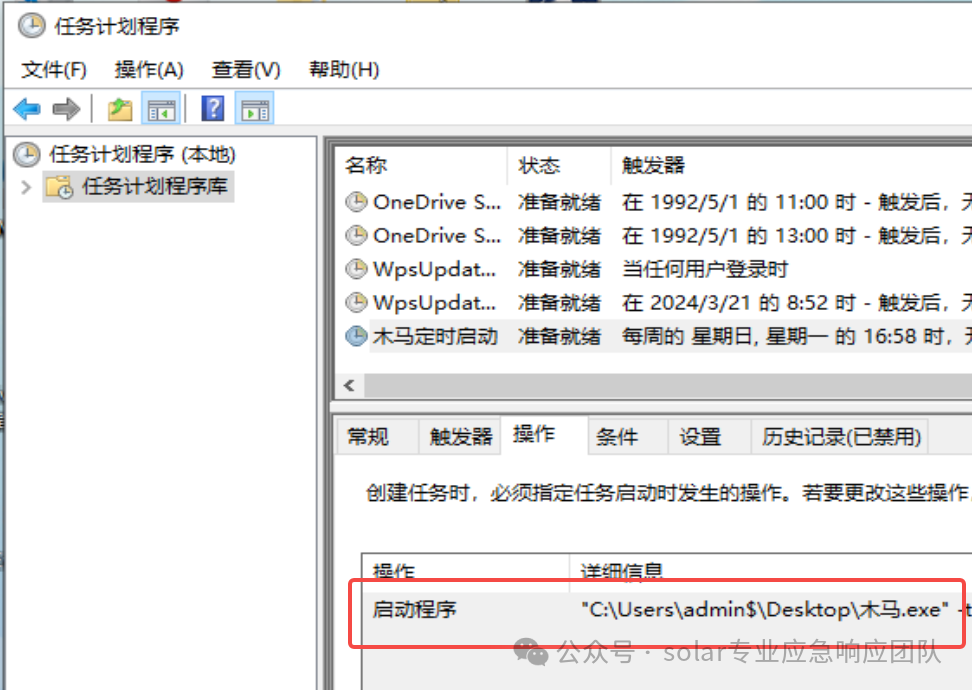

【Win+R】打開運行框,輸入【control】命令打開控制面板,點擊任務計劃程序,查看計劃任務屬性,便可以發現 木馬文件的路徑。

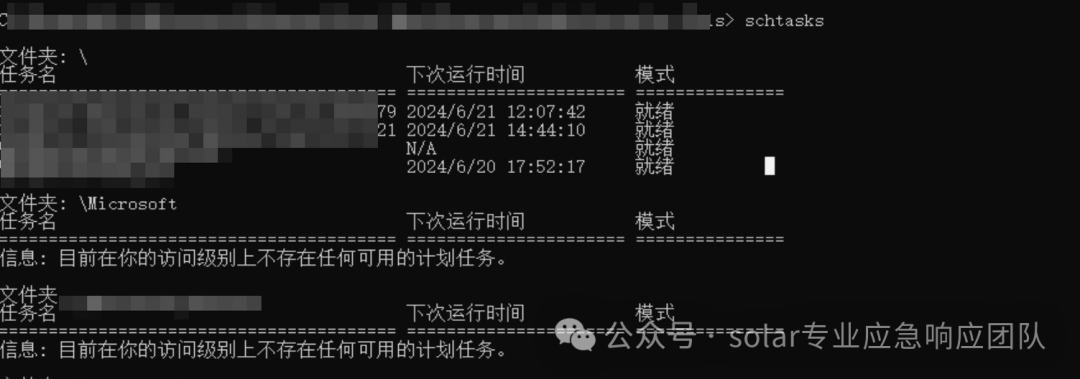

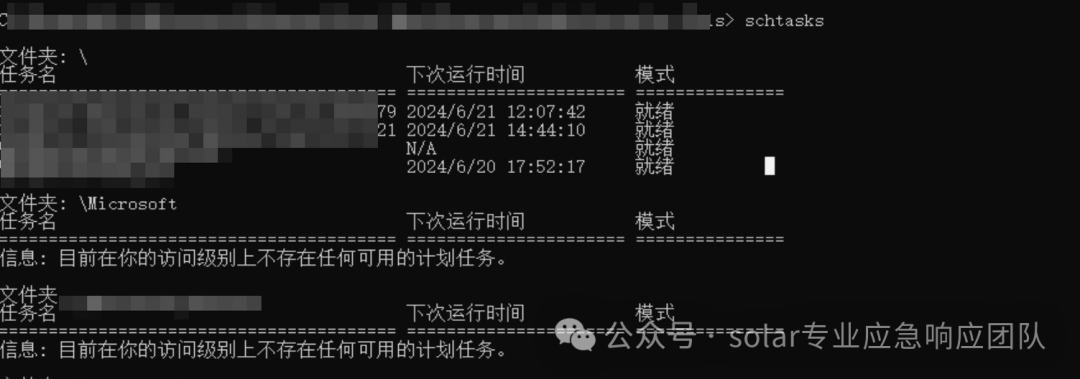

方法二:schtasks命令

通過cmd命令框輸入schtasks命令,通過命令行界面靈活管理Windows計劃任務

4.3.3 網絡連接

端口連接情況

查看服務器端口連接情況,判斷是否有遠程連接、可疑連接,通過以下命令可以查看

netstat -ano |more

若不確定IP是否可疑,可結合微步對IP進行信息查詢

若不確定IP是否可疑,可結合微步對IP進行信息查詢程序定位

如若確定可疑IP和端口,可使用tasklist命令進行進程定位,快速確認該程序是什么

tasklist /scv|findstr "PID"

在確定程序名稱后,可使用everything進行程序文件定位可疑進程

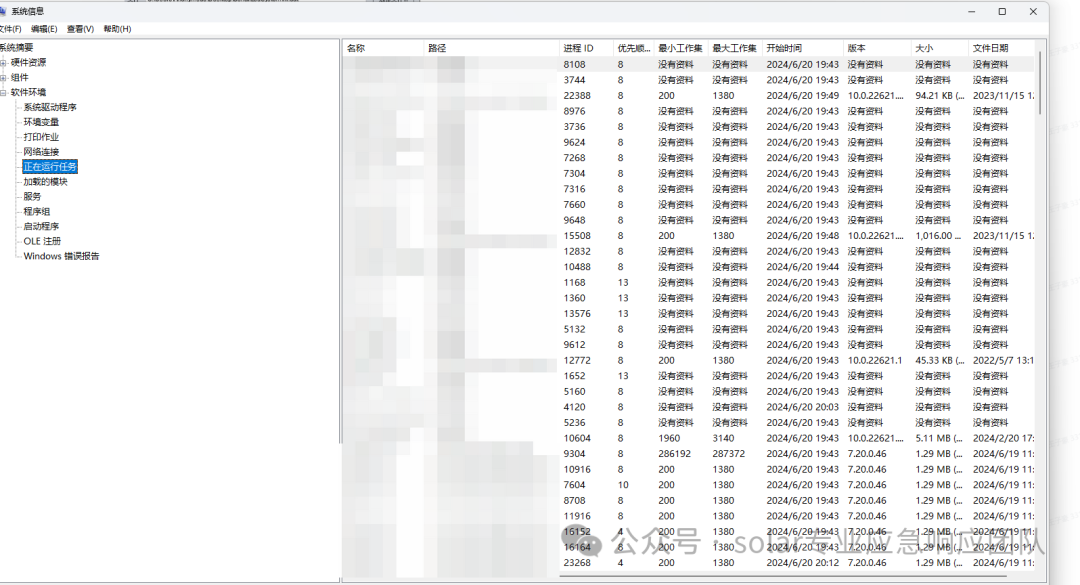

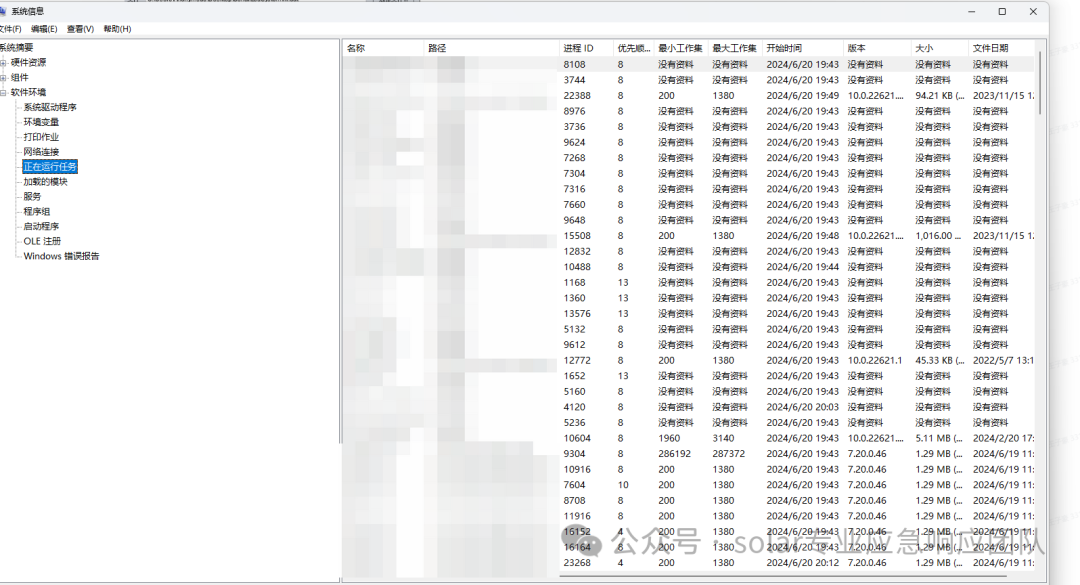

【Win+R】打開運行框,輸入【msinfo32】命令打開系統信息,依次點擊 "軟件環境 -- 正在運行任務",可以查看到進程的詳細信息,比如進程路徑、進程ID、文件創建日期以及啟動時間等。

4.3.4 賬號排查

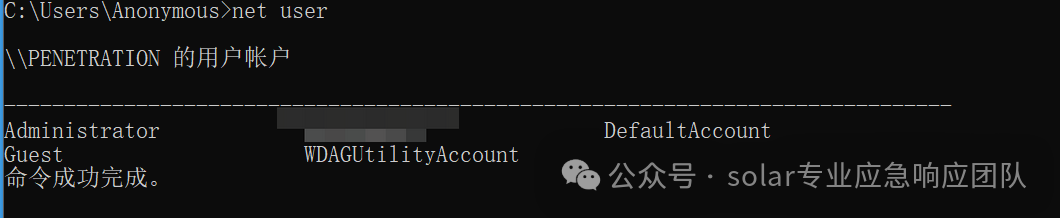

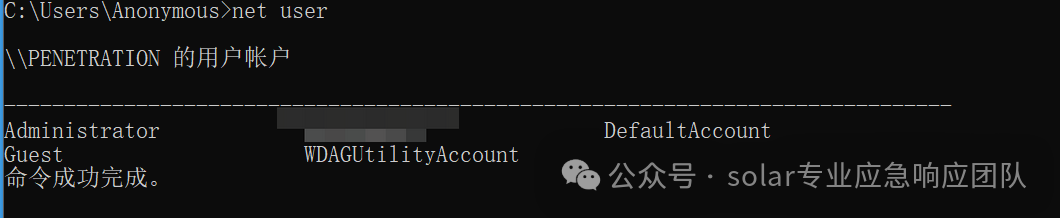

方法一:net user命令

通過cmd命令框輸入net user,查看系統中創建的用戶。

DefaultAccount:這是Windows 10中的一個預設賬戶,通常在新安裝的系統中會出現。它在用戶首次登錄前提供了一個臨時的、有限的用戶體驗。這個賬戶通常不顯示在登錄屏幕上,并且沒有密碼保護。WDAGUtilityAccount:這是Windows Defender Application Guard (WDAG) 的服務賬戶。WDAG是Windows 10的一個安全功能,允許用戶在隔離的環境中運行不受信任的應用程序和瀏覽器會話,以防止惡意軟件對主操作系統的影響。WDAGUtilityAccount是與這項功能相關聯的服務賬戶,用于管理和運行WDAG的相關進程。Guest:Guest賬戶是Windows操作系統中的一個標準設置,用于提供有限的訪客或臨時用戶訪問權限。Guest賬戶通常處于限制模式,擁有最低限度的系統權限,并且通常無法安裝軟件或更改系統設置。它設計用于短期或不常用的臨時訪問。

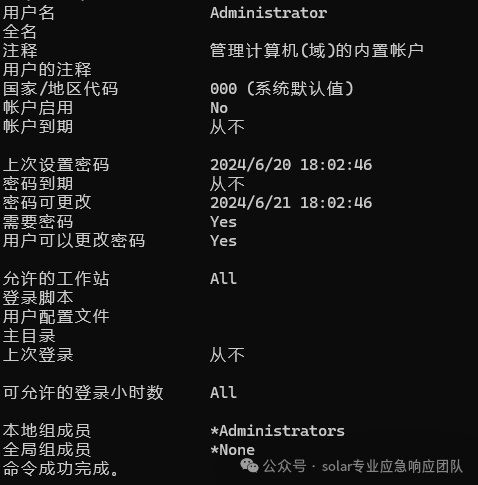

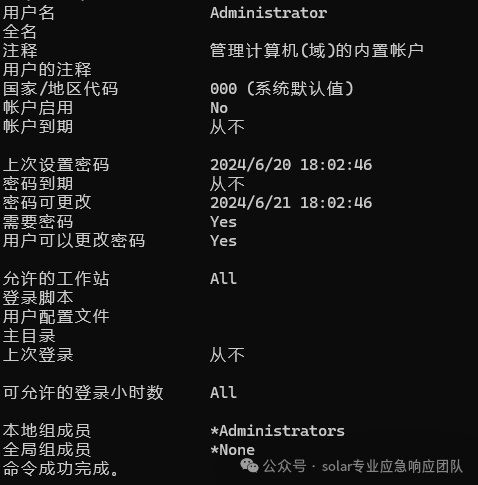

可以查看指定用戶的信息,比如上次登錄時間

net user administrator

方法二:運行框

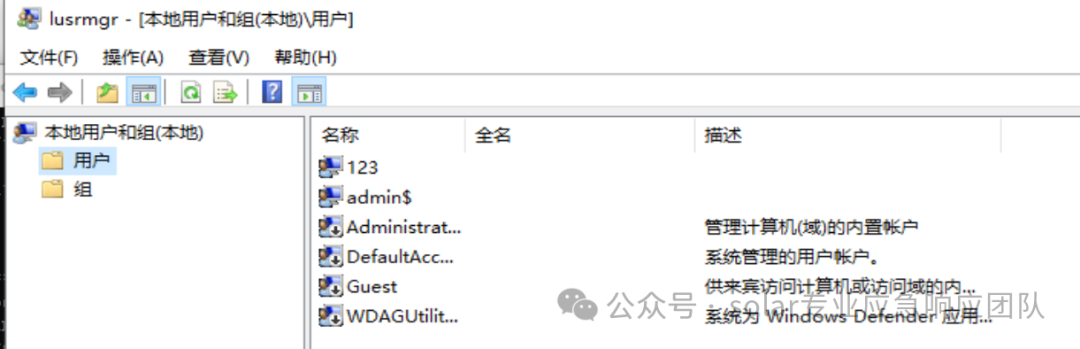

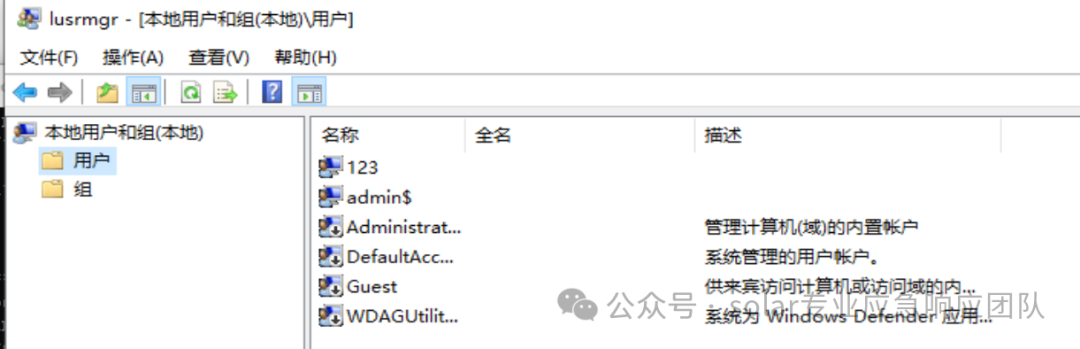

【Win+R】打開運行框,輸入【lusrmgr.msc】命令打開本地用戶和組,可以看到系統中的所有用戶,包括隱藏用戶。

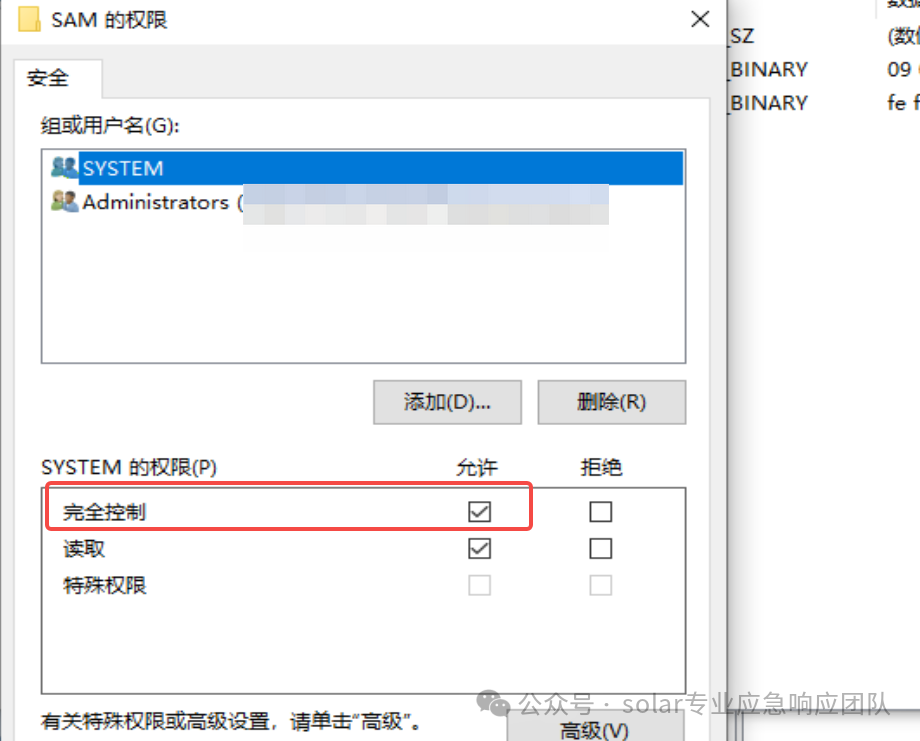

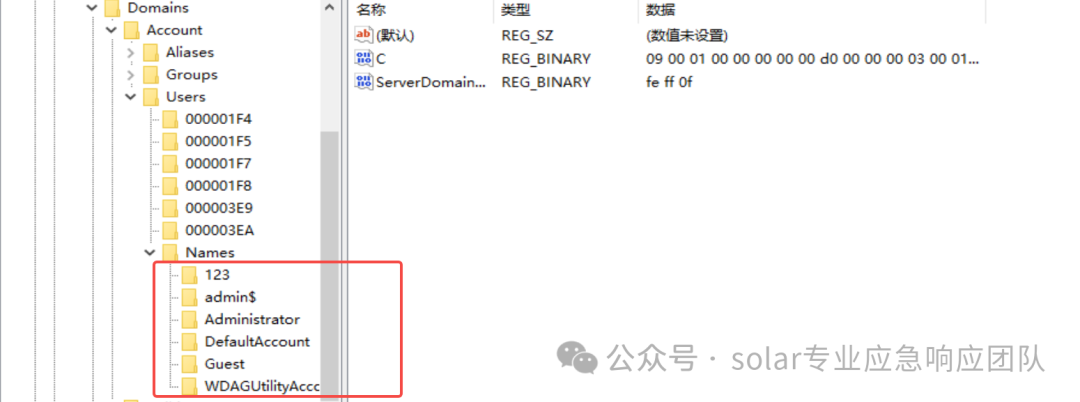

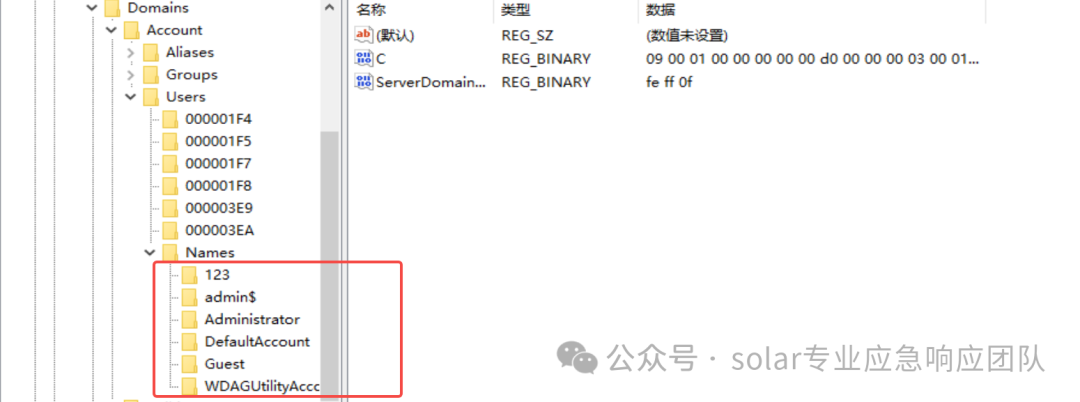

方法三:注冊表

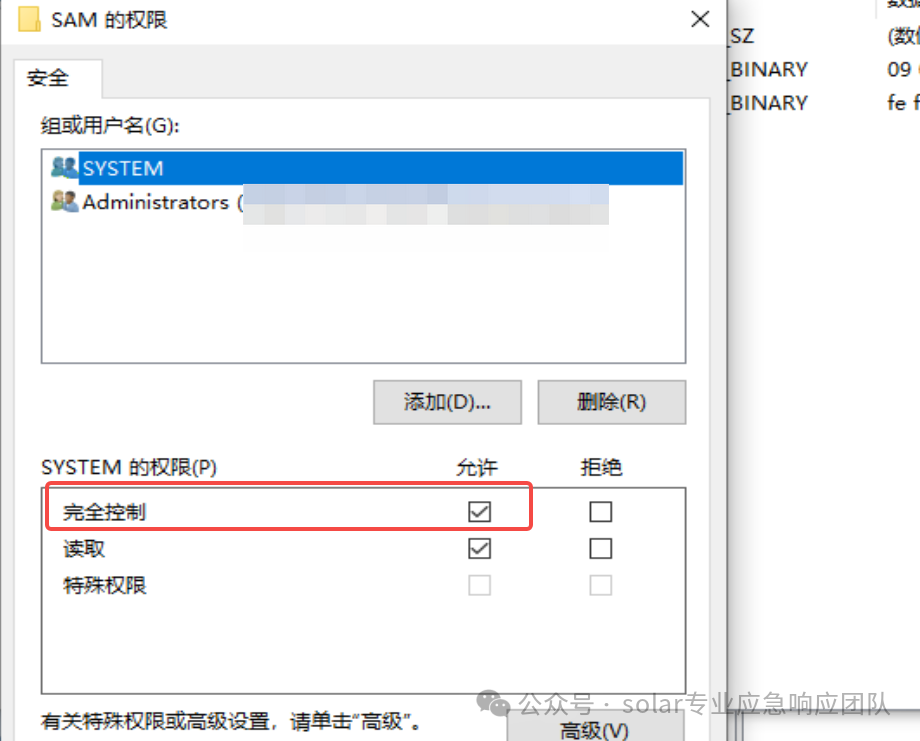

【Win+R】打開運行框,輸入【regedit】命令打開注冊表,可以看到系統中的所有用戶,包括隱藏用戶。查找以下路徑:

\HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names

默認無法查看該選項內容,需右鍵權限,勾選為完全控制后確認,刷新即可看到

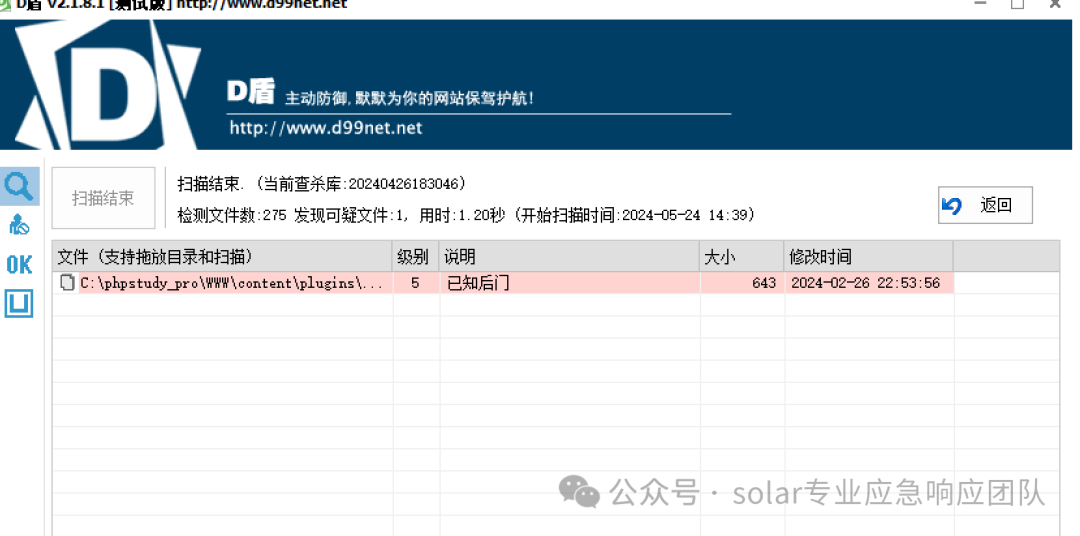

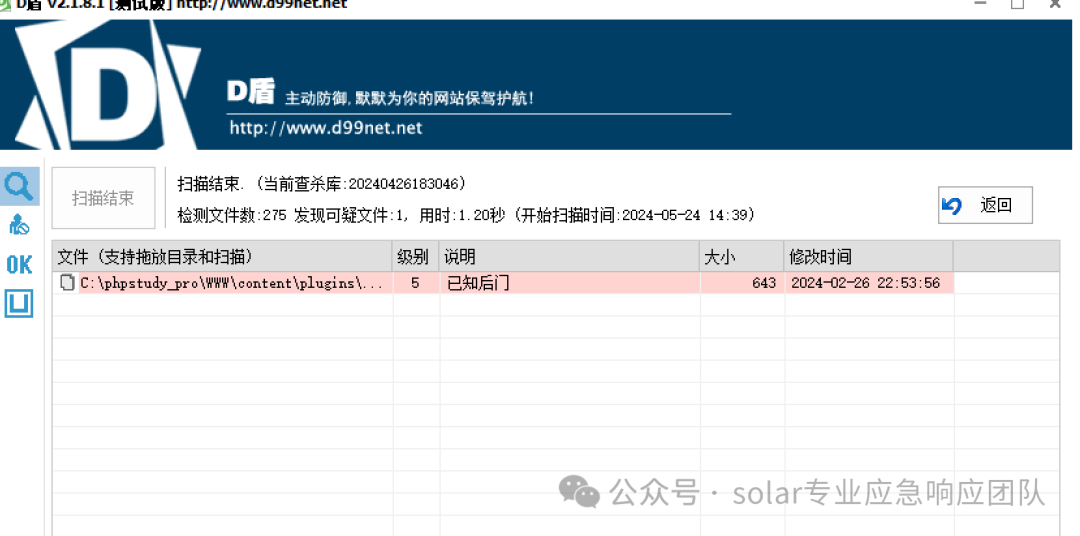

4.3.5 Webshell查殺

若服務器搭建系統,攻擊者可能通過系統漏洞上傳Webshell進行攻擊利用,可通過D盾查殺工具進行排查檢測,選擇對應文件夾進行檢測,右鍵點擊可選擇打開當前所在文件夾進行刪除。 該工具除Webshell查殺功能以外,也能對啟動項、隱藏賬戶、網絡連接進行排查。

該工具除Webshell查殺功能以外,也能對啟動項、隱藏賬戶、網絡連接進行排查。

該文章在 2024/6/28 11:30:51 編輯過